01

Wissensdatenbank

Wissensdatenbank

In dieser Rubrik finden Sie die wichtigsten Informationen rund um Ihre Domain, Ihre Email-Einrichtungen und vieles mehr.

Sie sind hier nicht fündig geworden? Kein Problem.

Rufen Sie uns einfach unter 0 23 73 | 75 713 75 oder senden Sie uns eine E-Mail.

02

FAQ

Email-Einrichtung

Die Einrichtung Ihrer Emails auf dem Smartphone oder PC ist ganz einfach.

Was Sie außer der Email-Adresse brauchen, ist der Benutzername und das Passwort für das Email-Konto.

Als Benutznamen bei Ihrem Email-Clienten können Sie auch die Email-Adresse verwenden.

Wir empfehlen die Einrichtung mit IMAP, weil so die Mails auf dem Server bleiben und Sie können die Verwaltung parallel von mehreren Engeräten aus synchron durchführen.

Postausgangsserver: www.hsk-webmail.de

Posteingangsserver: www.hsk-webmail.de

Verschlüsselung: SSL/TLS

Authentifizierung: Ja, Benutzername/Passwort

So nutzen Sie das SSL-Zertifikat von hsk-webmail.de für Ihren Email-Versand.

Sie koennen damit IMAPS, POPS oder SMTPS verwenden.

Die Ports sind:

IMAPS: 993 (anstatt 143 für IMAP)

SMTPS: 465 (anstatt 25/587 für SMTP)

POP3S: 995 (anstatt 110 für POP3)

Alternativ (nicht empfohlen) können Sie unverschlüsselt Mails verschicken.

Dann stellen Sie ein:

Postausgangsserver: www.IHRE DOMAIN

Posteingangsserver: www.IHRE DOMAIN

Die SSL-Verschlüsselung muss ausgeschaltet sein.

Spamfilter

Mit unserer PD-Admin-Oberfläche können Sie in der Rubrik „E-Mail / Spamfilter“ die Konfiguration für den Spamfilter vornehmen.

Im Login-Fenster geben Sie den Benutzernamen und das Passwort für Ihren Account ein.

Beim Status „eingeschaltet“ werden Spam-E-Mails verworfen, beim Status „ausgeschaltet“ werden Spam-E-Mails zugestellt.

Spam-Emails umleiten

Beim Status „ausgeschaltet“ haben Sie die Möglichkeit, Spam-E-Mails in den Spam-Ordner Ihres Email-Postfaches zu leiten.

Dazu legen Sie für Ihr Postfach einen IMAP-Ordner mit dem Namen Auto-SPAM an. Spam-E-Mails werden dann automatisch in diesen Ordner verschoben.

Auto-SPAM - Ordner anlegen

Über den Webmailer bei hsk-webservice erstellen Sie den Auto-SPAM – Ordner:

Im Login-Fenster geben Sie Ihre Email-Adresse und das dazugehörige Passwort ein.

In der Hauptmaske des Webmails klicken Sie unten links auf „Ordner bearbeiten“. Dann klicken Sie auf den Button „Neuen Ordner hinzufügen“. Hier geben Sie den Ordnernamen „Auto-SPAM“ ein und klicken auf OK.

Webmailer

Ihre einfache Email-Verwaltung im Internet

Den Webmailer zur Verwaltung Ihrer Email-Postfächer bei hsk-webservice finden Sie hier:

Im Login-Fenster geben Sie Ihre Email-Adresse und das dazugehörige Passwort ein.

Nun können Sie von jedem Rechner aus einfach im Internet Ihre Emails verwalten.

Domainverwaltung

PD Admin - Domains, Emails und Datenbanken verwalten

Mit unserer PD-Admin-Oberfläche können Sie Domains, Emails, Datenbanken und vieles mehr rund um Ihren Account verwalten:

Im Login-Fenster geben Sie den Benutzernamen und das Passwort für Ihren Account ein.

IMAP oder POP3

In der Handhabung und Speicherung von E-Mails gibt es gravierende Unterschiede, je nach dem welches Protokoll – POP3 oder IMAP – verwendet wird. Viele Unternehmen und Privatpersonen haben irgendwann ihren E-Mail-Dienst eingerichtet, ohne sich Gedanken über Datenschutz und Datensicherheit zu machen. Dabei sollten auch wegen der technischen Entwicklung die Einstellungen überprüft und auf den neusten Stand gebracht werden.

Zwischenspeicherung aller E-Mails

Um den Unterschied zwischen POP3 und IMAP verstehen zu können, muss man zunächst wissen, dass jede E-Mail, bevor sie abgerufen werden kann, zunächst auf einem Server landet und gespeichert wird. Dort verbleiben die E-Mails, je nachdem welches Protokoll verwendet wird, zumindest solange, bis sie abgeholt werden.

POP3

Das POP-Protokoll war eines der ersten Internetprotokolle und ist von der Funktionalität sehr beschränkt. Es verhält sich, wie der Name – Post Office Protocol – bereits verrät, wie ein Postamt mit lagernden Briefen. Der Brief (E-Mail) wird abgegeben (abgesendet) und kommt bevor er zugestellt werden kann in das Postamt (E-Mail-Server). Dort wird er in das richtige Postfach (E-Mail-Mailbox) einsortiert und kann vom Empfänger abgeholt werden. Holt der Empfänger seine Briefe nicht ab, bleiben diese dort liegen bis das Postfach irgendwann voll ist. Holt der Empfänger jedoch seine Briefe ab, dann werden ihm alle Briefe im Postfach übergeben und es bleiben keine Briefe zurück.

Technisch bedeutet das, dass bei der Verwendung von POP3, alle E-Mails zunächst auf dem Server zwischengelagert werden, bis die E-Mails schließlich per E-Mailprogramm vom Empfänger abgeholt werden. Nach dem Abholvorgang werden die E-Mails vom Server gelöscht und als digitale Kopie, ausschließlich auf dem Computer, Smartphone oder Tablet, des Empfängers, gespeichert. Dies gilt zumindest bei der herkömmlichen Verwendung von POP3 ohne weitere Einstellungen.

Wer also E-Mails nicht nur am Computer, sondern auch auf seinem Smartphone oder Tablet abholen möchte, der will stets auf den gleichen Datenbestand zugreifen. Da ein gängiger POP3-Server jedoch keine Verwaltung der Daten vornimmt, sondern lediglich auf das Auflisten, Abholen und Löschen von E-Mails beschränkt ist, wird die E-Mail jeweils nur an ein Gerät zugestellt und danach gelöscht. Auf den anderen Geräten ist diese E-Mail dann nicht zu sehen.

IMAP

Wo POP3 an seine Grenzen stößt, hilft IMAP, als logische Weiterentwicklung weiter. Dank IMAP kann man überall auf den gleichen Datenbestand zugreifen und stehen somit alle E-Mails, an jedem Ort auf der Welt, unabhängig vom Gerät, zum Abruf zur Verfügung. Dabei belässt IMAP alle Mails stets auf dem Mailserver.

IMAP (Internet Message Access Protocol) funktioniert daher wie ein intelligenter Dokumentenverwalter. Briefe (E-Mails) werden also nicht bloß im Postfach (Mailbox) abgelegt, sondern vorher abgescannt, verschlagwortet und abgespeichert. Holt der Empfänger nun seine Briefe ab, erhält er eine Kopie des Briefes ausgehändigt, das Original verbleibt beim Verwalter. Dieser kümmert sich darum, dass keine E-Mails verloren gehen und dass auf allen Geräten ein identischer Datenbestand vorhanden ist. Hierzu gleicht er den Inhalt des Postfachs bei jeder Verbindung mit dem jeweiligen E-Mail-Programm ab, sog. Synchronisation.

Neben diesem Hauptvorteil bietet IMAP noch eine Vielzahl an Erweiterungen. Zum Beispiel können mehrere Benutzer- durch das Setzen von Zugriffsrechten – gleichzeitig auf Ordner eines Postfachs zugreifen, was der Kollaboration dient. Zusätzlich kann der Empfänger, direkt am Mailserver, Regeln wie Spam- oder Virenfilter für die Verarbeitung von E-Mails hinterlegen.

Besucher-Statistik Ihrer Website

Eine Übersicht über die Besucher-Statistik Ihre Website finden Sie unter der folgenden URL:

http://www.IHREDOMAIN/usage2

Optional ist für diese Seite auch die Einrichtung eines Passworts möglich.

PHP-Versionen

Um eine andere php-Version für Ihren Account einzustellen, rufen Sie bitte Ihr Kundenlogin auf:

Im Login-Fenster geben Sie den Benutzernamen und das Passwort für Ihren Account ein.

Inder Rubrik „Allgemein“ können Sie ihre PHP-Version ändern.

Man kann auch für jeden Ordner unterschiedliche php-Versionen verwenden.

Dazu muss man in den jeweiligen ordner eine .htaccess-Datei mit dem Inhalt

SetEnv PHP5_VERSION 7.3.0

(Beispiel für die Version 7.3.0)

anlegen.

SSL

Das Sicherheitszertifikat für Ihre Domain

Bei hsk-webservice sind Ihre Domains standardmäßig und ohne Aufpreis mit einem SSL-Zertifikat ausgestattet.

Wenn Sie im Internet https://… anstatt http://… eingeben, wird Ihre Domain in der SSL-Umgebung angezeigt.

Um alle Anfragen auf HTTPS umzuleiten, erstellen Sie bitte eine .htaccess Datei im Stammverzeichnis und fügen folgende Zeilen ein:

RewriteEngine On

RewriteCond %{HTTPS} !=on

RewriteRule ^/?(.*) https://%{SERVER_NAME}/$1 [R,L]

phpMyAdmin

Die Verwaltung Ihrer Datenbanken

Den Zugang für phpMyAdmin finden Sie hier:

Das Login in phpMyAdmin erfolgt mit den MySQL-Zugangsdaten (8-stelliger Benutzername + Datenbank-Passwort).

Dial-up Filter

Wir haben aus Sicherheitsgründen die „Dialup“-Erkennung serverweit aktiviert.

Da ein großer Teil der Spam-Emails über Zombie-Rechner mit solchen Adressen eingeliefert wird, werden Email von Dial-up-Mailservern erkannt und zurückgewiesen. Dadurch wird das Spam-Aufkommen erheblich reduziert. Bei Emails, die über die Ports 587 oder 465 eingeliefert wurden, findet keine Prüfung auf Dial-Up Adressen statt.

SSI-Tunnel

Die verschlüsselte Kommunikation mit Ihrem Server

Der SSH-Tunnel biete eine Möglichkeit verschlüsselt mit Diensten auf Ihrem Server zu kommunizieren. Wir zeigen dies am Beispiel des MySQL Dienstes. Per Default ist die Kommunikation mit MySQL unverschlüsselt. Möchte man dies über das Internet machen, würden Daten im Klartext übertragen.

SSH-Tunnel unter Linux

Der Befehl für einen SSH-Tunnel lautet:

ssh -f user@remotehost -L 3306:host:3306 -N

# Beispiel

ssh -f user@example.net -L 3306:127.0.0.1:3306 -N

# -f – Verschiebt den Prozess in den Hintergrund

# -L – localPort:host:remotePort

# -N – Keine Ausführung von Kommandos nach Verbindungsaufbau

Nun kann man sich mit dem MySQL Dienst verbinden, als liefe er lokal.

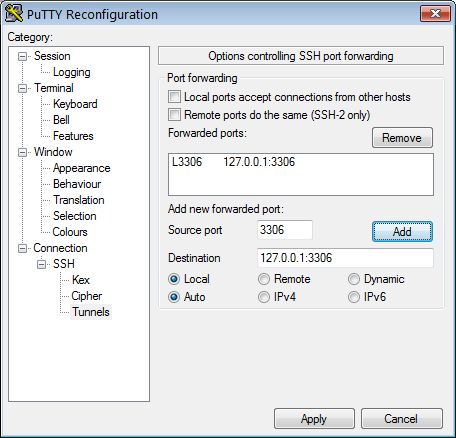

SSH-Tunnel unter Windows

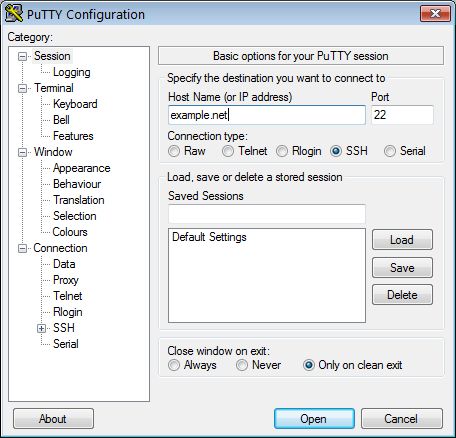

Für die Einrichtung von SSH-Tunneln empfiehlt sich die Nutzung des Tools PuTTY.

PuTTy starten und verbinden

- Öffnen Sie PuTTy

- Geben Sie bei „Host Name (or IP address) Ihre Serveradresse ein

- Klicken Sie auf Open und geben Sie Ihren Benutzernamen und Passwort ein

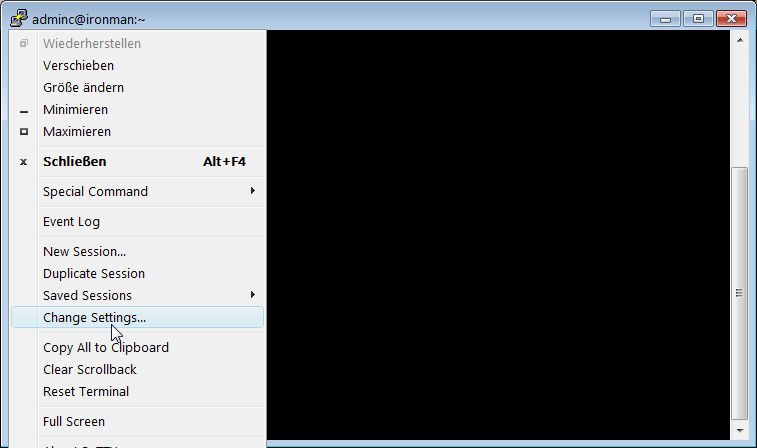

- SSH-Tunnel aktivieren

- Klicken Sie links oben im PuTTy Fenster auf das Symbol mit den zwei PCs

- Anschließend auf „Change Settings…“

- Gehen Sie nach „Connection“ -> „SSH“ -> „Tunnels“

- Bei „Add new forwarded port:“ geben Sie ein

- Source port: 3306 (Lokaler Port, kann beliebig sein)

- Destination: 127.0.0.1:3306 (Host:RemotePort – Hier 3306 da Zugriff auf MySQL)

- Zum Schluss auf den Button „Add“ klicken und mit „Apply“ bestätigen

Nun steht Ihr SSH-Tunnel bereit zur Nutzung.

Wordpress absichern

Deaktivieren der Datei xmlrpc.php

Die Datei xmlrpc.php ist ein gängiges Ziel von Angriffen. Sie wird aber eigentlich nur für den Zugriff von Drittanbietern benötigt. Ein Beispiel ist das Plugin Jetpack. Mit dem folgenden Eintrag in die .htaccess-Datei, die im Root-Verzeichnis Ihrer Wordpress-Installation liegt, verhindern Sie den Zugriff und damit die Angriffsmöglichkeit auf diese Datei:

In diesem Beispiel ist lediglich die IP 192.0.64.0/18 freigegeben. Dies ist die IP von Jetpack. Hier könnten weitere IP-Adressen eingegeben werden.

WordPress ist gerne Ziel von automatisierten Angriffen (Bots). Dabei scheinen die Dateien wp-login.php und xmlrpc.php, sowie Dateien unter /wp-admin häufig das Ziel zu sein. Wir zeigen Ihnen hier, wie Sie diese Dateien bzw. Bereiche absichern können.

Generierung einer .htpasswd

Für alle Beispiele werden Logindaten benötigt. Diese werden generiert und in einer .htpasswd (oder auf .htuser) Datei gespeichert. Auf unseren Managed Servern kann dies über die Shell erzeugt werden:

/usr/local/pd-admin2/httpd-2.4/bin/htpasswd -nb user password

Die erzeugten Logindaten speichern Sie dann in einer .htpasswd Datei. Dies können Sie zum Beispiel im Home-Verzeichnis des Nutzers abspeichern. Als Beispiel nehmen wir hier /home/userbsp/.htpasswd

Sie können Logindaten aber auch online generieren, z.B. über die Webseite https://htpasswdgenerator.de/

Absicherung von wp-login.php und xmlrpc.php

<Files ~ "^(wp-login|xmlrpc)\.php$">

AuthType Basic

AuthName "WordPress Backend"

AuthUserFile /home/userbsp/.htpasswd

Require valid-user

Require ip 80.83.123.231

</Files>

Diese Zeilen tragen Sie in der .htaccess Datei im Document Root Ihrer WordPress Webseite ein. Sie können mit Require ip einzelne IPs freischalten. In diesem Beispiel ist der Zugriff von unserer eigenen Server-IP 80.83.123.231 freigeschaltet.

Absicherung von /wp-admin

AuthName "WordPress Backend"

AuthType Basic

AuthUserFile /home/userbsp/.htpasswd

require valid-user

Require ip eBaRgR7jnAeR7kHPt#!uVed#

In der Regel ist unter /wp-admin noch keine .htaccess Datei angelegt. Legen Sie die Datei an und fügen die o.g. Zeilen ein. Auch hier können Sie mit Require ip einzelne IPs freischalten.

Manchmal greifen einzelne Plugins oder Themes auf /wp-admin/images zu. Dann bekommt ein Besucher eine Abfrage angezeigt. In dem Fall muss /wp-admin/image/.htaccess angelegt werden und

Satisfy any

eingefügt werden.

Das Sicherheits-Plugin Wordfence

Als zusätzliche Maßnahme empfehlen wir Ihnen das kostenlose Wordpress-Plugin „Wordfence“, mit dem Sie u.a. Ihre Seite auf Trojanern und Viren testen können. Außerdem bietet Wordfence optional die Möglichkeit, Ihnen automatisch eine Email zu senden, wenn wichtige Plugins aktualisiert werden sollten oder Ihre Wordpress-Seite von außen angegriffen wurde.

Ihr Admin-Passwort bei Wordpress

Ändern Sie regelmäßig und auf jeden Fall nach einem Angriff Ihr Passwort bei Wordpress, indem Sie ein neues, sicheres Passwort verwenden.

Bitte sprechen Sie uns an, wenn Sie Hilfe bei der Umsetzung dieser Maßnahmen benötigen.